Social media al banco degli imputati: cosa sta cambiando davvero

Dopo anni di “far west”, il mondo dei social network non è più soltanto sotto l’accusa dell’opinione pubblica: oggi deve difendersi anche da azioni legali da privati cittadini e prese di posizione sempre più dure da parte dei governi.

Negli Stati Uniti è iniziato il processo contro Mark Zuckerberg, CEO di Meta, chiamato a rispondere dell’accusa di aver causato dipendenza attraverso gli algoritmi delle sue piattaforme. Ma non è l’unico caso: anche Google (con YouTube), Snapchat e ByteDance — società proprietaria di TikTok — hanno ricevuto denunce che potrebbero portare a risarcimenti molto salati.

Minori e sicurezza online: il nodo centrale

Tra i temi più critici emerge la tutela dei minori.

TikTok ha annunciato da gennaio l’implementazione in tutta l’Unione Europea di una nuova tecnologia per la verifica dell’età. Il sistema prevede controlli interni e la supervisione diretta dei moderatori sugli account sospetti di appartenere a utenti sotto i 13 anni. La decisione arriva dopo una lunga fase di pressione politica.

Tuttavia, il tema non riguarda solo il risarcimento per danni alla salute mentale e fisica — come ansia, depressione o autolesionismo — spesso riscontrati tra i più giovani. Sempre più governi stanno infatti intervenendo con misure restrittive.

In Australia, a dicembre, è stato introdotto il divieto di utilizzo dei social media per i minori di 16 anni, portando alla rimozione di oltre 4,7 milioni di account su dieci piattaforme.

Cosa succede in Europa

Anche in Europa diversi Paesi stanno valutando normative simili, mentre il Parlamento UE spinge per limiti più stringenti sull’utilizzo dei social network.

La Francia, sotto la presidenza Macron, ha già approvato in via provvisoria un disegno di legge che limita l’accesso ai social ai minori di 15 anni e rafforza la protezione online, introducendo regole più severe su pubblicità e influencer.

Sulla stessa linea si muove la Spagna. Il primo ministro Pedro Sánchez, intervenendo al World Government Summit di Dubai, ha dichiarato:

“Le reti sociali sono diventate uno Stato fallito, dove si ignorano le leggi e si tollerano i reati”, ha affermato il Primo Ministro spagnolo, prima di anticipare cinque misure con le quali il suo governo dichiara guerra agli abusi delle grandi piattaforme digitali. Non solo il divieto di accesso ai minori di 16 anni, con l’obbligo per le piattaforme di attuare sistemi di verifica effettiva dell’età, ma anche l’obiettivo di rendere “legalmente responsabili” i dirigenti delle piattaforme che non rimuovono contenuti illegali e di istituire un reato ad hoc di manipolazione degli algoritmi e amplificazione di contenuti illegali.

E questo è proprio il punto!

Le accuse a Meta e il caso Zuckerberg

Proprio durante le prime udienze del processo a Zuckerberg sono emerse email interne che rivelano l’interesse di Meta verso la fascia dei cosiddetti tweens, ovvero utenti tra i 9 e i 12 anni, considerati strategici per “conquistare” il pubblico adolescente. Si parla di attirarli per poter “vincere alla grande” con gli adolescenti. Su Instagram era sufficiente un click per dichiarare di avere 13 anni, mentre l’obbligo di inserire l’età era arrivato solo nel 2019. Inoltre, in alcuni scambi emerge l’obiettivo di aumentare lo “screen time“, il tempo di utilizzo.

Non ultimo, tra le principali accuse, c’è quella di aver deliberatamente ignorato gli avvisi da ben 18 esperti sui rischi legati all’uso dei filtri estetici che cambiano il volto degli adolescenti.

Il CEO di Meta ha difeso l’operato dell’azienda appellandosi alla libertà di espressione.

Dalla socialità alla dipendenza digitale

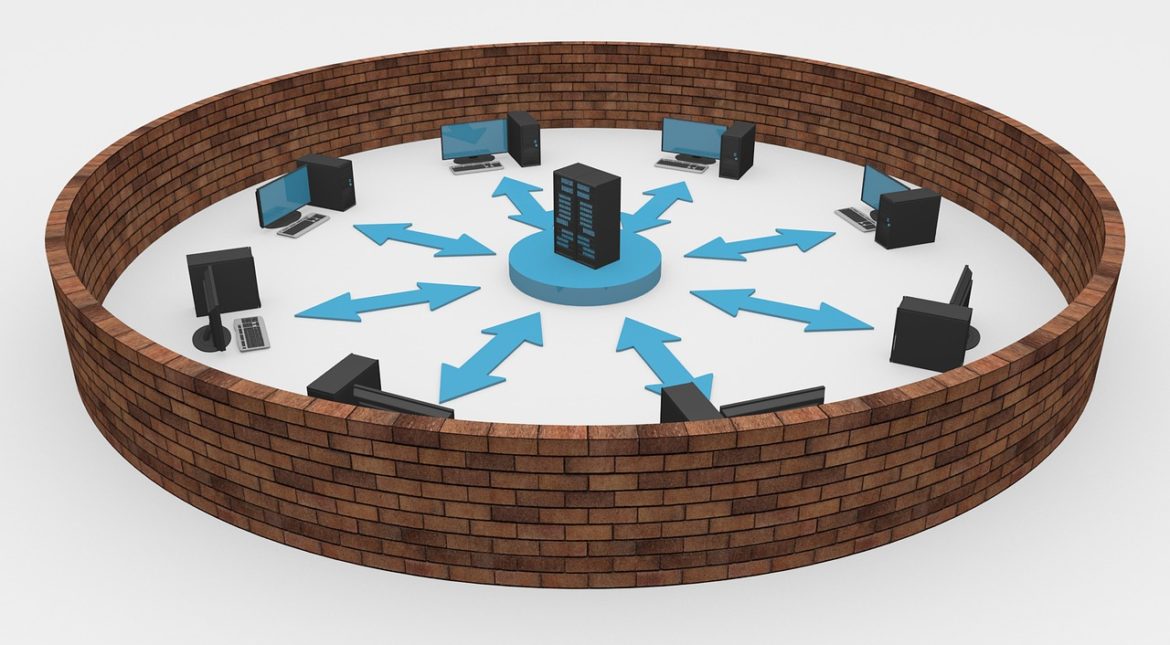

Forse troppo tardi, ma qualcosa sta cambiando. Nati come strumenti per connettere amici e condividere esperienze, i social oggi vengono spesso descritti come un sistema capace di influenzare profondamente le nostre abitudini.

Nel tempo abbiamo ceduto dati, contenuti e privacy in cambio di visibilità e approvazione sociale. Foto, pensieri, recensioni e idee sono diventati parte di un sistema che monetizza l’attenzione degli utenti.

La ricerca costante di like e interazioni — e la gratificazione immediata che ne deriva — ha trasformato l’esperienza digitale in un meccanismo potenzialmente dipendente.

La crisi dei social: meno contenuti personali e più pubblicità

Mentre i governi cercano di regolamentare il settore, anche gli utenti sembrano mostrare segnali di stanchezza.

Oggi nei feed di Facebook lo spazio dedicato ai contatti personali è sempre più ridotto, sostituito da:

-

pagine sponsorizzate

-

contenuti politici

-

video virali

-

contenuti generati con intelligenza artificiale

Si stima che oltre l’80% dei contenuti sulle piattaforme Meta provenga da pagine, testate giornalistiche, pubblicità e creator. In questo contesto, il concetto stesso di “social network” appare sempre meno coerente.

Engagement in calo e possibile implosione del modello

Secondo diverse analisi, quasi un terzo degli utenti pubblica meno contenuti rispetto a un anno fa. La minore visibilità dei post personali riduce l’engagement e diminuisce ulteriormente la motivazione a condividere, creando un circolo vizioso.

In Italia, i social avrebbero perso circa 600mila utenti in un solo anno, mentre diminuisce anche il tempo medio trascorso sulle piattaforme.

Il magazine Noema evidenzia come il coinvolgimento degli utenti stia rapidamente calando: i post su Facebook e X registrano appena lo 0,15% di engagement medio, Instagram ha segnato un calo del 24% su base annua e persino TikTok mostra segnali di stagnazione.

Gli utenti sembrano interagire sempre meno, limitandosi a navigare tra contenuti di bassa qualità — la cosiddetta slop, ovvero materiale generato in massa dall’intelligenza artificiale.

I social stanno perdendo presa sulla società?

Dopo anni di crescita continua, i social di massa potrebbero aver raggiunto un punto di svolta. Tra regolamentazioni più severe, consapevolezza degli utenti e calo dell’engagement, la loro influenza sulla società sembra iniziare lentamente ad affievolirsi.

Il tempo dirà se si tratta di una trasformazione del modello o dell’inizio di una vera e propria implosione del sistema.

Law & Order, Select from the World

Minori con malattie e patologie

Minori con malattie e patologie

2016/679 (“GDPR”) stabilisce, infatti, in relazione ai servizi della società dell’informazione, che il consenso del minore al trattamento dei propri dati personali è lecito se questi ha almeno 16 anni; in caso di età compresa tra i 13 e i 16 anni, il trattamento è lecito solo se autorizzato dal genitore.

2016/679 (“GDPR”) stabilisce, infatti, in relazione ai servizi della società dell’informazione, che il consenso del minore al trattamento dei propri dati personali è lecito se questi ha almeno 16 anni; in caso di età compresa tra i 13 e i 16 anni, il trattamento è lecito solo se autorizzato dal genitore.